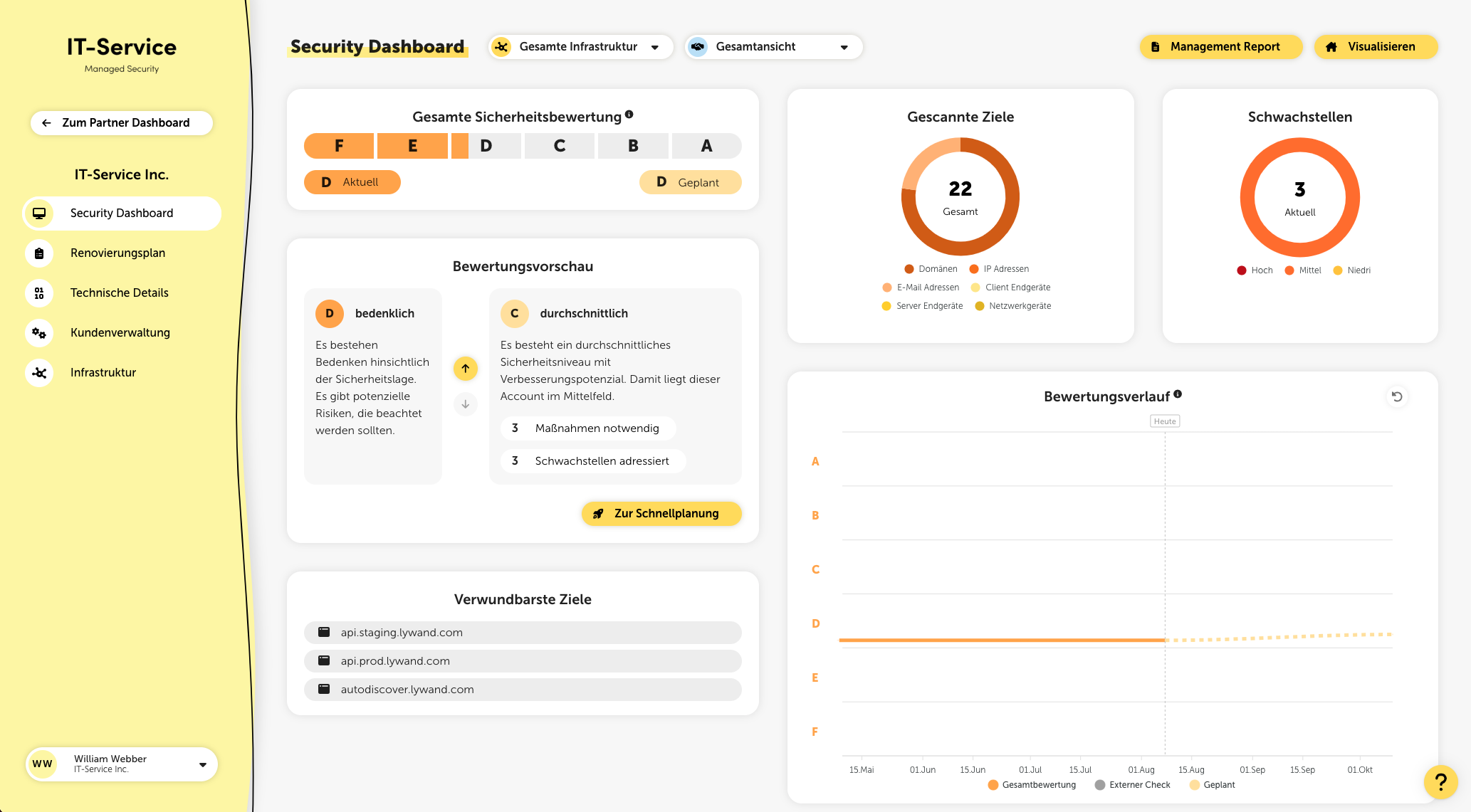

Das Security Dashboard ist das Herzstück unserer Security Audit Plattform und gibt Ihnen einen umfassenden Überblick über die aktuelle IT-Sicherheitslage Ihres Kunden.

Ganz oben auf der Seite können Sie zwischen der Gesamtansicht und der Anzeige Ihrer Managed Services wählen. Die gewählte Einstellung bleibt im verwendeten Browser über die gesamte Plattform hinweg erhalten und bezieht sich auf relevante Metriken wie die Sicherheitsbewertung oder gefundene Schwachstellen.

Mithilfe des globalen Filters oben neben dem Titel ist es möglich, die angezeigten Metriken nach externer, interner oder der gesamten Infrastruktur zu filtern.

Nach Abschluss einer Sicherheitsüberprüfung werden die gefundenen Sicherheitslücken anhand ihrer Dringlichkeit, Eigenschaften und der betroffenen Systeme klassifiziert, zusammengefasst und bewertet. Somit ergibt sich eine allgemeine Bewertung der Sicherheitslage des Kunden, die im Security Dashboard auf einer Bewertungsskala dargestellt ist. Lywand vergibt die Bewertung im Schulnotensystem von A bis F, wobei F die schlechteste Bewertung darstellt.

Um Details der Bewertung einzusehen, klicken Sie auf das Info-Icon neben dem Titel in der Card “Gesamte Sicherheitsbewertung”.

Score

Die Bewertung basiert auf einem Score von 0 bis 10, der linear auf die Bewertungen A bis F abgebildet wird. Je höher der Score, desto höher das Sicherheitsrisiko und desto schlechter die Bewertung.

Score Berechnung

Der Score ergibt sich aus der Summe der Schwachstellenrisiken. Dabei werden höhere Risiken exponentiell stärker gewichtet. Es ist also nicht die Anzahl der Schwachstellen entscheidend, sondern das Risiko der einzelnen Schwachstellen. Um den Score signifikant zu verbessern, sollten zuerst die Schwachstellen mit den höchsten Risiken behoben werden.

A (hervorragend)

Es wurde ein hervorragendes Maß an technischer Sicherheit erreicht und es wurden (fast) keine Sicherheitslücken entdeckt.

B (gut)

Es wurde eine gute Sicherheitsleistung erzielt und die IT-Infrastruktur ist mit zuverlässigen Sicherheitsmaßnahmen ausgestattet.

C (akzeptabel)

Es besteht ein akzeptables Sicherheitsniveau, das über dem Durchschnitt liegt. Dennoch gibt es Verbesserungspotenzial.

D (bedenklich)

Es bestehen Bedenken hinsichtlich der Sicherheitslage. Es gibt potenzielle Risiken, die beachtet werden sollten.

E (alarmierend)

Es bestehen alarmierende Sicherheitslücken, die möglicherweise ausgenutzt werden könnten. Es herrscht dringender Handlungsbedarf.

F (kritisch)

Es wurden kritische Sicherheitslücken gefunden, die wahrscheinlich ausgenutzt werden könnten. Sofortiger Handlungsbedarf ist erforderlich.

In der Bewertungsvorschau finden Sie Beschreibungen aller Bewertungsstufen sowie Informationen darüber, wie viele Maßnahmen für die jeweilige Stufe umgesetzt werden müssen und wie viele Schwachstellen damit adressiert werden.

Diese Metrik zeigt die erfüllten CIS Controls für alle Ihre Ziele an. Ein Klick darauf führt Sie zur Best Practices Seite mit weiteren Informationen dazu.

Rechts oben erhalten Sie einen Überblick über die Anzahl der überprüften Ziele, aufgeteilt in Domänen, IP Adressen, E-Mail Adressen und Endgeräte. Außerdem gibt es eine Übersicht der offenen Schwachstellen mit Risikoeinstufung, sowie (wenn aktiviert) die Anzahl der automatisch gelösten Schwachstellen durch Auto Healing.

Der Bewertungsverlauf liefert Informationen über die langfristige Entwicklung der Sicherheitslage. Dabei werden drei Bereiche unterschieden: externe, interne und Gesamtbewertung. Wenn Sie den Mauszeiger auf die grauen Punkte bewegen, finden Sie noch mehr Informationen zum externen Scan.

Extern: Anzeige der durchgeführten externen Checks als Punkte (Momentaufnahmen).

Intern: Anzeige der durchgeführten internen Checks als Linie (täglich) inklusive unternehmensweiter Schwachstellen auf Basis von Fragebögen (z.B.: Ransomware).

Gesamtbewertung: Anzeige der Kombination aus externer & interner Bewertung als Linie.

Geplant: Anzeige der möglichen Bewertung nach Umsetzung bereits geplanter Maßnahmen als strichlierte Linie.

Diese Metrik zeigt Ihnen die durchschnittliche Zeit seit dem letzten Check, gemittelt über alle Ziele. Je niedriger dieser Wert ist, desto aktueller sind Ihre Ergebnisse.

Diese Metrik gibt Ihnen einen Überblick über die Abdeckung der durchgeführten Checks aller Ihrer Ziele. Je höher die Prozentzahl, desto mehr Ihrer Ziele wurden bereits überprüft.

Neben der allgemeinen Sicherheitsbewertung werden die gefundenen Sicherheitslücken zusätzlich in verschiedene Kategorien unterteilt und bewertet.

Die einzelnen Kategorien verlinken hier auf die entsprechenden Einträge in der Schwachstellenübersicht.

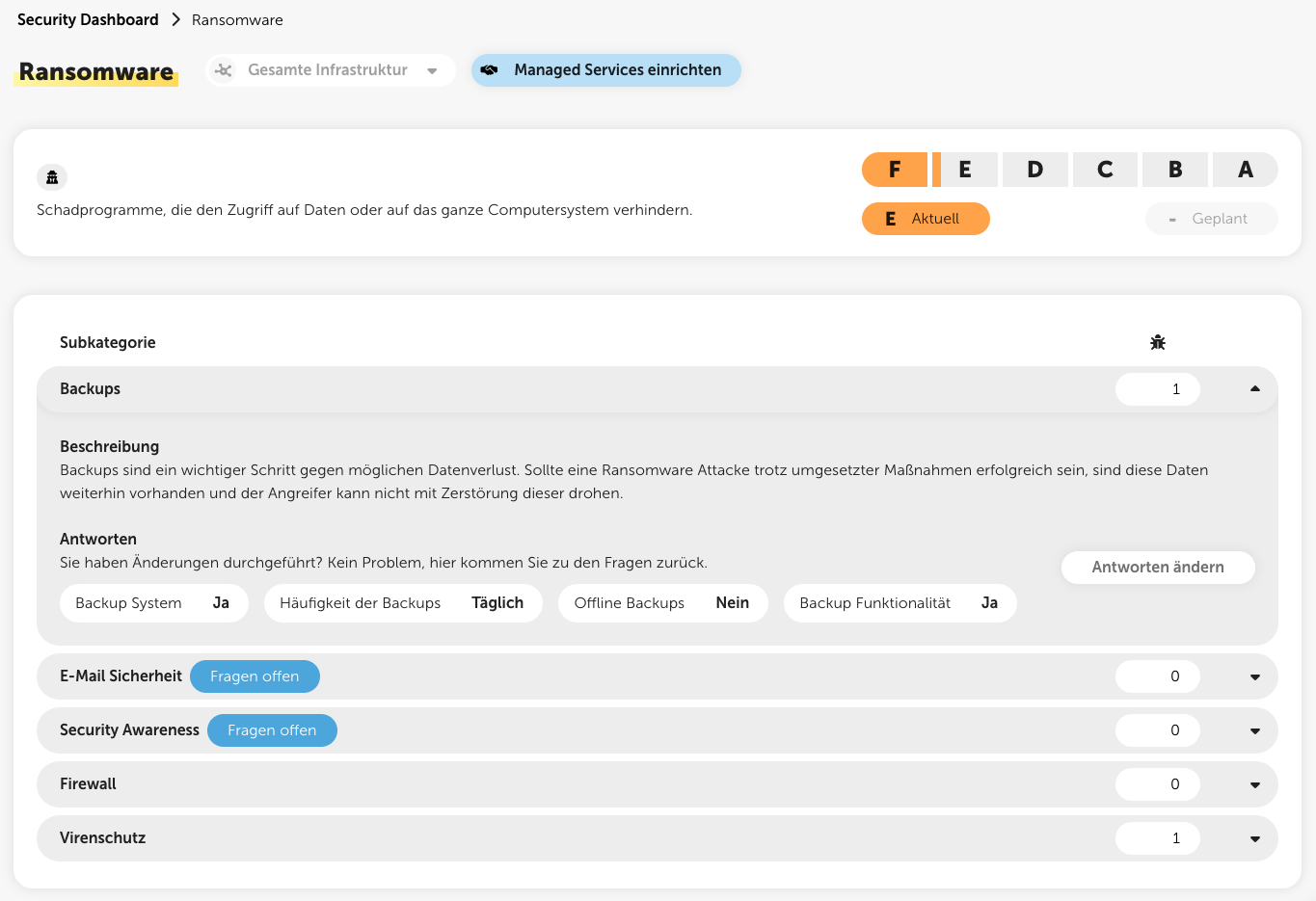

Eine Ausnahme bildet die Kategorie “Ransomware”: Diese nutzt verschiedene Prüfindikatoren, um eine Gesamtbewertung des Ransomware-Schutzes vorzunehmen.

Die Bewertung setzt sich zusammen aus:

Aktualität der installierten Software

Überprüfung des Virenschutzes, der Makrosicherheit & Security Best Practices

Fragebögen zu Backup, E-Mail-Sicherheit und Security Awareness

In den Unterkategorien Backups, E-Mail Sicherheit und Security Awareness müssen Fragebögen ausgefüllt werden, um Maßnahmen zu generieren.

Für die Unterkategorien Makro-Schutz, Firewall und Virenschutz erstellt lywand basierend auf den Ergebnissen der Sicherheitsüberprüfung maßgeschneiderte Empfehlungen. Wenn Sie auf eine bestimmte Maßnahme klicken, können Sie die entsprechenden Endgeräte auswählen.

Buchstaben & Füllstande

Großer Buchstabe & vordere Ebene in Orange: Bewertung der Kategorie

Kleiner Buchstabe und hintere Ebene in Lachs: Mögliche Bewertung, die mit den geplanten Maßnahmen erreicht werden kann

Symbole

?

Es müssen noch Fragebögen ausgefüllt werden, um eine Bewertung und anschließend Maßnahmen für die Kategorie zu erhalten.

!

In der Kategorie sollten dringend Maßnahmen geplant werden, da aktuell eine schlechte Bewertung vorliegt.

-

Es wurden noch keine Maßnahmen geplant.

✓

Es wurden bereits alle notwendigen Maßnahmen geplant, oder es sind keine Maßnahmen erforderlich, da es keine Schwachstellen in der Kategorie gibt.

In dieser Auflistung erhalten Sie Auskunft über die fünf verwundbarsten Ziele der IT-Infrastruktur. Klicken Sie auf ein Ziel, um direkt zu den Check Insights für dieses Ziel zu gelangen.

In dieser Auflistung erhalten Sie Auskunft über die fünf verwundbarsten Produkte. Wenn Sie auf ein Produkt klicken, gelangen Sie direkt zu den Schwachstellen, gefiltert nach diesem Produkt.