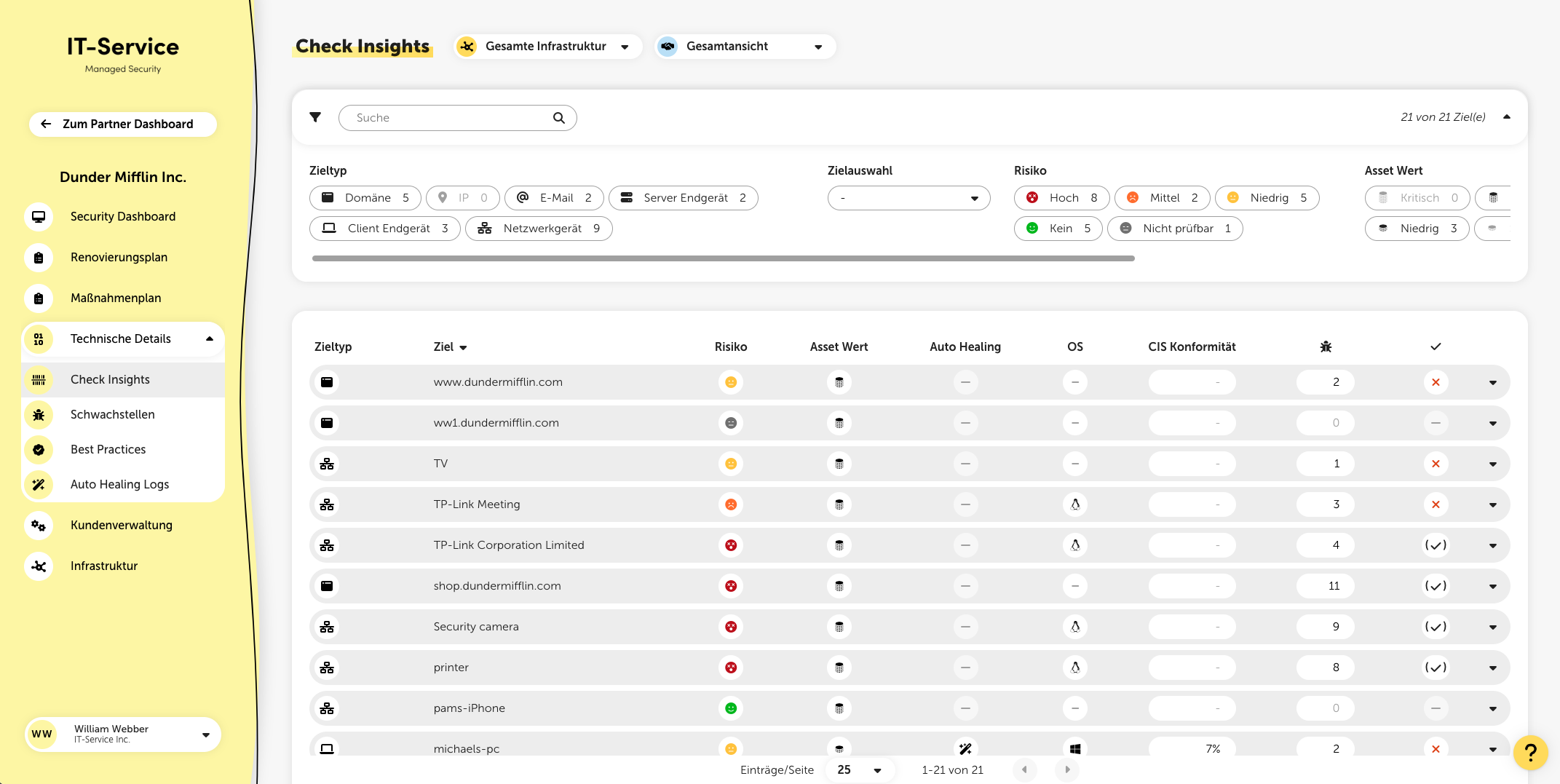

In den Check Insights finden Sie nützliche Informationen zu den einzelnen Zielen und den darauf durchgeführten Sicherheitsüberprüfungen. Dieser Menüpunkt ist besonders aufschlussreich, um den Ist-Zustand der überprüften Ziele einzusehen.

Im Filter-Panel können die Ziele nach Zieltyp, konkreten Zielen, Risikobewertung, Asset Wert und Check Aktualität gefiltert werden. Zusätzlich ermöglicht die Volltextsuche die Filterung nach spezifischen Begriffen.

In den Check Insights werden alle überprüften Ziele gelistet, mit jeweils folgenden Informationen:

Zieltyp

Name des Ziels

Risikobewertung des Ziels (unterteilt in hoch, mittel, niedrig, kein und nicht prüfbar)

Asset Wert

Auto Healing Status (wird nur angezeigt, wenn Auto Healing aktiv ist)

OS – das Betriebssystem des Ziels

CIS Konformität (nur relevant bei Zielen mit installiertem Agent)

Anzahl der gefundener Schwachstellen

Info, ob Maßnahmen für dieses Ziel geplant sind

Risikobewertung

Die Risikobewertung zeigt hier das aggregierte Risiko aller auf dem Ziel vorhandenen Schwachstellen. Wird das Risiko als „Nicht prüfbar“ angegeben, bedeutet das, dass der Scan das Ziel nicht vollständig erreichen konnte – dies kann beim externen oder beim Netzwerk Check der Fall sein.

Auto Healing Status

Wenn Auto Healing beim Kunden aktiviert wurde, wird hier ein entsprechender Indikator in Form eines Zauberstabs angezeigt. Bei Zielen, bei denen ein Neustart erforderlich ist, um die Installation von Updates abzuschließen, erscheint dieser Indikator orange.

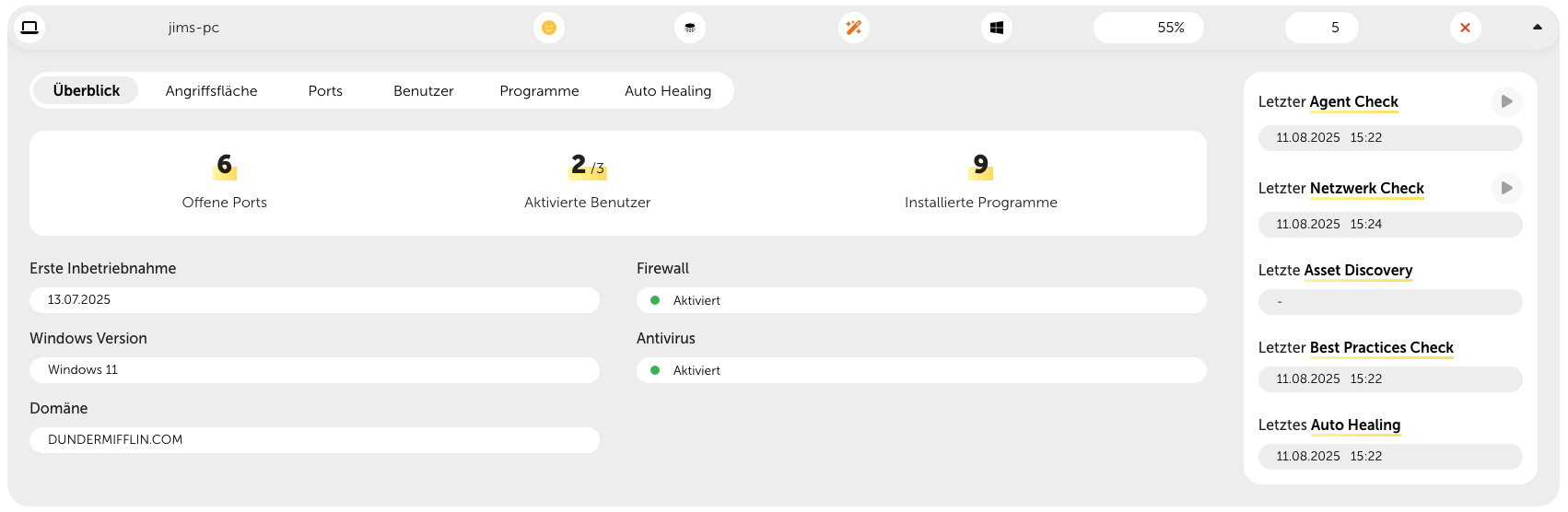

Wenn Sie auf ein bestimmtes Ziel klicken, werden zusätzliche Detailinfos aufgeklappt. Diese unterscheiden sich je nach Zieltyp. Von hier aus können Sie bei Bedarf auch manuell Checks starten. Alle Zieltypen haben gemeinsam, dass hier außerdem der Zeitpunkt des letzten Checks für das jeweilige Ziel angezeigt wird.

Bei internen Zielen mit installiertem Agent werden hier mehrere Registerkarten mit verschiedenen Informationen angezeigt. Im Bereich “Überblick” finden Sie allgemeine Infos zu einem Ziel, wie z. B. die Anzahl der offenen Ports, der aktivierten Benutzer und der installierten Programme.

Weitere Registerkarten

Visualisierung der Angriffsfläche

Offene Ports mit Protokoll und Prozess

Lokale Benutzer mit Gruppen, Status (aktiviert oder nicht) und Auskunft, ob der Benutzer Administratorrechte hat

Liste aller installierten Programme, gruppiert nach Hersteller, mit Versionsinformationen

Log der letzten Auto Healing Aktivitäten

Visualisierung der Angriffsfläche

Übersicht der offenen Ports mit Netzwerkprotokoll, Kategorieangabe (Fernzugriff, Web, Datenbank, ...) und der Anzahl der gefundenen Schwachstellen

Mit einem Klick auf die gelisteten Ports lassen sich auch Produkte dazu anzeigen, mit Versionsinfo und Anzahl der gefundenen Schwachstellen