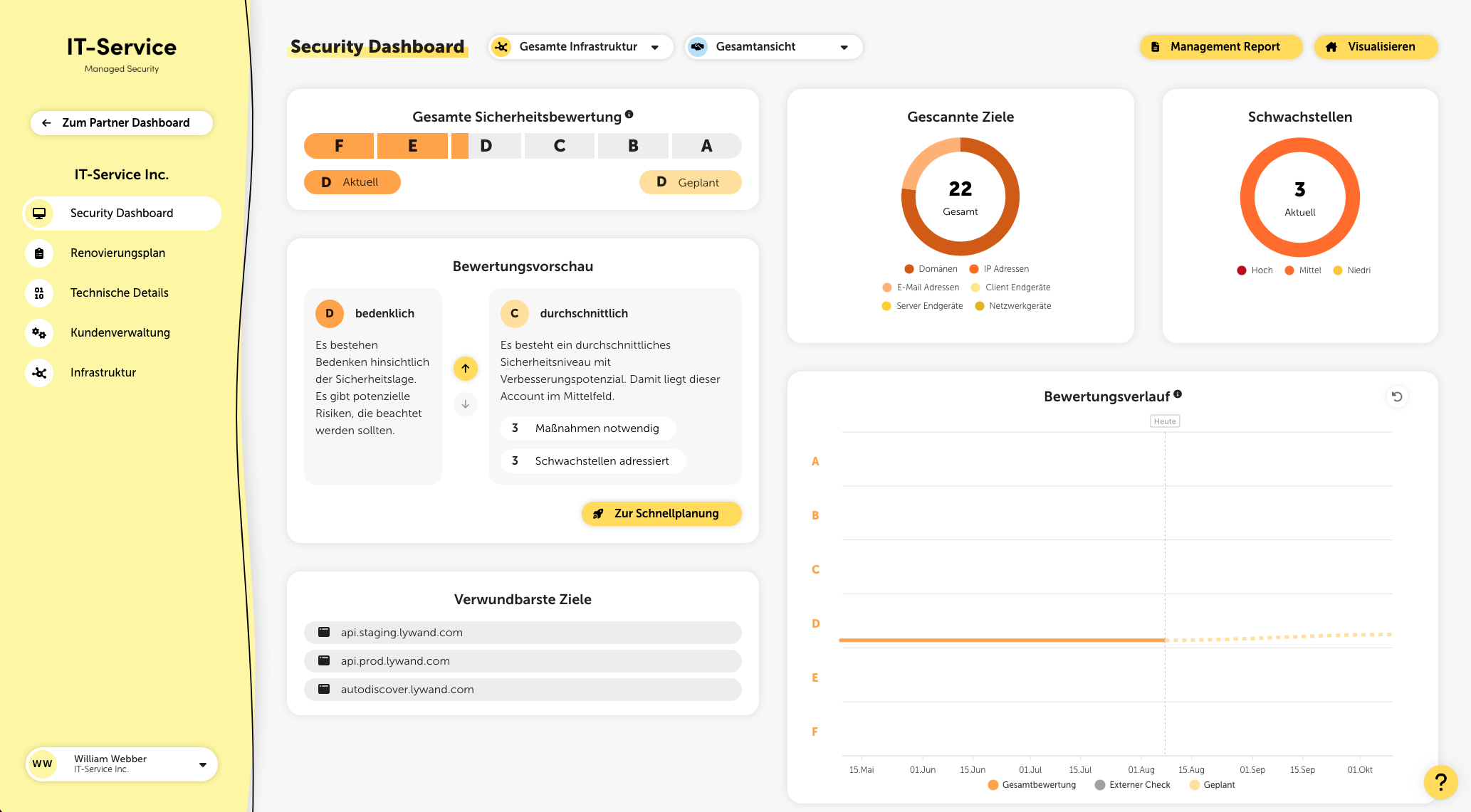

La Security Dashboard è il cuore della piattaforma Security Audit e ti dà una panoramica sulla situazione attuale della sicurezza IT del tuo cliente.

Nella parte superiore della pagina è possibile scegliere tra la visualizzazione generale e la visualizzazione dei servizi gestiti. L'impostazione selezionata rimane attiva nel browser utilizzato su tutta la piattaforma e si riferisce a metriche rilevanti come la valutazione della sicurezza o le vulnerabilità rilevate.

Con il filtro globale in alto, accanto al titolo, puoi filtrare i dati visualizzati per infrastruttura esterna, interna o tutta l’infrastruttura.

Dopo una verifica di sicurezza, le vulnerabilità trovate vengono classificate, riassunte e valutate in base all’urgenza, alle caratteristiche e ai sistemi coinvolti. Questo ti dà una valutazione generale della sicurezza del cliente, che puoi vedere sulla scala di valutazione nel Security Dashboard. Lywand assegna il voto usando il sistema scolastico da A a F, dove F è il peggiore.

Per vedere i dettagli della valutazione, clicca sull'icona info nel widget “Valutazione di sicurezza complessiva”.

Punteggio

La valutazione si basa su un punteggio da 0 a 10, che viene convertito linearmente nelle valutazioni da A a F. Più alto è il punteggio, maggiore è il rischio per la sicurezza e peggiore la valutazione.

Calcolo del punteggio

Il punteggio deriva dalla somma dei rischi delle vulnerabilità. I rischi più alti vengono pesati in modo esponenzialmente maggiore. Quindi non conta il numero di vulnerabilità, ma il rischio di ciascuna di esse. Per migliorare davvero il punteggio, bisogna prima risolvere le vulnerabilità con i rischi più alti.

A (eccellente)

È stato raggiunto un ottimo livello di sicurezza tecnica e non sono state trovate (quasi) falle di sicurezza.

B (buono)

È stata raggiunta una buona prestazione in termini di sicurezza e l'infrastruttura IT è dotata di misure di sicurezza affidabili.

C (accettabile)

C'è un livello di sicurezza accettabile, sopra la media. Tuttavia, c'è margine di miglioramento.

D (preoccupante)

Ci sono preoccupazioni riguardo alla situazione della sicurezza. Ci sono rischi potenziali da tenere d'occhio.

E (allarmante)

Ci sono falle di sicurezza allarmanti che potrebbero essere sfruttate. Serve agire subito.

F (critico)

Sono state trovate falle di sicurezza critiche che molto probabilmente potrebbero essere sfruttate. Serve intervenire subito.

Nell’anteprima della valutazione trovi le descrizioni di tutti i livelli di valutazione e informazioni su quante misure devono essere implementate per ogni livello e quante vulnerabilità vengono coperte.

Questa metrica mostra i CIS Controls soddisfatti per tutti i tuoi obiettivi. Cliccando ci vai alla pagina delle best practice con altre info.

In alto a destra hai una panoramica sul numero di obiettivi controllati, suddivisi in domini, indirizzi IP, indirizzi email e dispositivi. In più trovi una panoramica delle vulnerabilità aperte con valutazione del rischio e (se attivo) quante vulnerabilità vengono risolte in automatico tramite Auto Healing.

L’andamento della valutazione mostra come si evolve la situazione della sicurezza nel tempo. Ci sono tre aree distinte: valutazione esterna, interna e complessiva. Se passi il mouse sui puntini grigi, puoi vedere altre info sullo scan esterno.

Esterno: Mostra i controlli esterni fatti come dei puntini (istantanee).

Interno: Mostra i controlli interni fatti come una linea (giornaliero) incluse tutte le vulnerabilità aziendali raccolte dai questionari (tipo: ransomware per esempio).

Valutazione complessiva: Mostra la combinazione di valutazione esterna e interna come una linea.

Pianificato: Mostra la valutazione possibile dopo aver messo in pratica le azioni già pianificate, visualizzata con una linea tratteggiata.

Questa metrica ti mostra il tempo medio passato dall’ultimo controllo, calcolato su tutti gli obiettivi. Più basso è questo valore, più i tuoi risultati sono aggiornati.

Questa metrica ti dà una panoramica sulla copertura dei controlli fatti su tutti i tuoi obiettivi. Più alta è la percentuale, più obiettivi sono già stati controllati.

Oltre alla valutazione generale della sicurezza, le vulnerabilità trovate vengono anche suddivise in varie categorie e valutate.

Lettere e livelli di riempimento

Lettera maiuscola & livello anteriore in arancione: Valutazione della categoria

Lettera minuscola e livello posteriore in salmone: Valutazione possibile che si può raggiungere con le azioni pianificate

Simboli

?

Devono ancora essere compilati dei questionari per ottenere una valutazione e poi delle azioni per la categoria.

!

In questa categoria servono assolutamente delle azioni, perché ora c'è una valutazione negativa.

-

Non sono ancora state pianificate misure.

✓

Tutte le misure necessarie sono già state pianificate, oppure non servono misure perché non ci sono debolezze nella categoria.

Qui trovi una descrizione più dettagliata delle singole categorie.

In questo elenco trovi le cinque destinazioni più vulnerabili dell’infrastruttura IT. Clicca su un obiettivo per andare direttamente agli Check Insights di quell’obiettivo.

Anche qui trovi le cinque soluzioni più vulnerabili. Se clicchi su un prodotto, vedrai subito le vulnerabilità filtrate per quel prodotto.